Catálogo de Sesiones individuales temáticas

Descripción sucinta de los posibles contenidos tratados en cada uno de los bloques temáticos ofertados.

Duración aproximada de cada sesión: 60 – 75 minutos.

Sesión temática I

The rise of cyberware y el futuro

Sesión que cubre sucintamente, además de las principales ciber-amenazas, el ciber-espionaje y otros delitos cibernéticos. Y cómo la evolución de la tecnología impacta en nuestra vida cotidiana en términos de ciberseguridad. Se tocarán temas tan apasionantes como:

- Wannacry — un antes y un después en el entorno de la ciberseguridad

- Principales magnitudes del mundo ciber. Grandes ciberataques globales de los últimos años

- Mafias, Gobiernos y estados. Las nuevas “guerras”

- El cambio de paradigma: el poder de las empresas. La desinformación.

- The Dark Web y los mercados negros

- Principales ataques: DDoS y el fraude del CEO. ¡Otros ataques que ni te imaginas!

- Evolución de la tecnología, su impacto en un futuro y ciberseguridad

- Criptomonedas; drones; chips prodigiosos; impresión 3D; telequinesia; robots; casos curiosos de Inteligencia Artificial…

- ¿Qué otras sorpresas nos deparará el futuro?

Sesión temática II

Ciberseguridad en familia

Impacto de la ciberseguridad en nuestra vida personal y familiar, principalmente entre nuestros menores.

- Internet y tecnología en nuestras familias: algunas estadísticas escalofriantes

- La ciberseguridad en nuestra vida personal y familiar

- Nativos digitales; ¿sabemos educar en este “nuevo” universo digital?

- El mundo infantil… ¿está seguro? Los peligros de los juguetes conectados a internet

- Los riesgos ocultos de las redes sociales. Sexting y grooming

- Ciberacoso y Ciberbullying

- Tik Tok y sus challenges

- Los juegos y sus peligros. Adicciones excesivas.

- NETiqueta: comportamiento en la red

- Privacidad e identidad digital

- Importancia de concienciar desde pequeños: dónde informarse

- Recomendaciones para padres y tutores

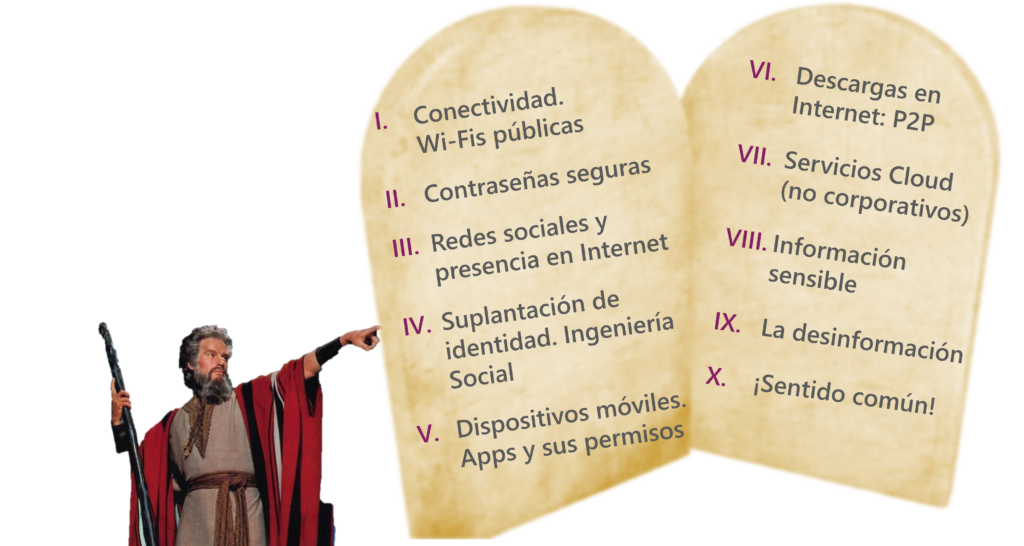

Sesión temática III

Decálogo de recomendaciones y buenas prácticas

Itinerario que cubre el decálogo de las mejores recomendaciones y las buenas prácticas más extendidas en materia de ciberseguridad. Entre otras:

- Conectividad. Wi-Fis públicas. Acceso desde casa. VPN

- Contraseñas seguras y robustas. MFA.

- Redes sociales y presencia en Internet. Consecuencias de nuestros actos.

- Suplantación de identidad. Ingeniería Social.

- Dispositivos móviles. Apps y permisos.

- Descargas en Internet/P2P/Jailbreak

- Servicios Cloud

- Información sensible y cifrado

- La desinformación. Fake news. Conspiraciones e inherencias

- ¡Sentido común!

Conclusiones finales

Sesión temática IV

Suplantación de identidad

Importancia y peligros de la suplantación de identidad como uno de los riesgos digitales más frecuentes que afecta tanto a personas como a organizaciones.

- Ingeniería social. En qué consiste.

- Por qué son tan exitosos los ataques de ingeniería social.

- Manipulación y “Brain Hacking”

- Tipos de ingeniería social (hunting y farming). Fases.

- Diferentes técnicas de ingeniería social

- Ataque por correo electrónico: “phishing”. Ejemplos prácticos

- Ataque por mensajes de texto (SMS y otros): “smishing”

- Ataque por voz (teléfono): “vishing”

- Ataques a través de QRs: “qrishing”

- Ataques a través de hardware: “baiting”

- Clonación de tarjetas: “SIM swapping”

- Otros posibles ataques: cara a cara, “shoulder surfing”; “eavesdropping”; “dumpster diving”, “whailing”, «fraude del CEO…

- Cómo protegerse: ¡Sentido común!

- Conclusiones